使用网络连接技术空前高涨,它正变得越来越重要,既保护组织以及个人网络和设备。如果你的设备,如手机、平板电脑和电脑,连接到互联网,他们容易网络攻击和黑客。

为了保护这些设备,防火墙不再是足够的。虽然防火墙是越来越有必要,监控网络流量使用防火墙就变得越来越困难。这就是入侵检测和防御系统进来。

入侵检测是保护系统的一部分,和预防是另一回事。这些通常是作为单独的保护技术或有时的总和。因此,你会发现“入侵检测系统(IDS)”、“入侵预防系统(IPS)”、“入侵检测和预防系统(idp)”,分别。

无论你是安全专业,一个家长,或者只是保护你的敏感数据,本文可以帮助您理解入侵检测的基本原理和预防系统,他们的类型,它们是如何工作的,以及如何你可以受益于他们

通过本文的结尾,您应该能够区分一个id和一个ip,及其类型,和作出明智的决策技术,以及它的类型,适用于你的网络基础设施。

这一页封面

IDS, IPS,国内流离失所者?

一个入侵检测系统(IDS)是什么?

一个id可以是一个硬件或软件,它的目的是监控网络,交通设备,或应用程序为恶意行为或威胁和管理员发出警报。它是用来检测不规则的活动,可以采取适当的行动来阻止它。

根据类型的id,它还可以监视应用程序日志检查威胁和漏洞并报告给管理员。警报可以在通知或电子邮件的形式;哪个选项已经配置。

除了id所指的类型,其状态(硬件或软件),他们也根据其检测方法分类。这些都是下面讨论的细节。

入侵预防系统(IPS)是什么?

一个IPS稍微高级版本的id。它的一切一个id可以等等。一个ip监控流量和检测到潜在威胁之前报告给管理员。此外,一个IPS自动也可以采取适当的行动以防止威胁。

注意:当指的入侵预防系统,检测部分已经暗示。

例如,如果检测到一个事件时,一个IPS可以切断所有通信与互联网,除非恢复正常交通。

像id,一个IPS可以硬件或软件。然而,它的功能的方法是不同的从一个id。

什么是入侵检测和预防系统(idp) ?

一个国内流离失所者包括两全其美。它通常是一个设备或软件,包含一个id和一个ip的功能。安装了一个国内流离失所者通常是作为节点的所有组织交通进入所有离开网络。

用简单的话说,一个国内流离失所者检测报告和应对网络威胁他们,减少他们的影响;相同的ip。因此,“IPS”和“国内流离失所者”往往交替使用。

IDS和IPS

一个IPS一切一个id,然后一些。这使得IPS IDS一个比一个更先进的技术,有更多的功能。这往往使人们相信他们不需要一个id,和只有一个IPS的实现将保护他们的网络。

虽然这可能是真的,这并非总是如此。一些组织部署。这有助于他们发出警告,安全专家,而ip块的威胁。

然而,并非所有的IPS公司的反应是有利的。例如,虽然是一种威胁,整个组织的完整网络堵塞可能不是有利的。在这种情况下,你可能只是想提醒安全专业使用id和不调用任何自动预防系统,这样人类就可以采取适当的对策没有关闭整个网络。

类型的入侵检测系统

有不同类型的id在当今市场上。这些可以是基于硬件或软件。此外,他们可以根据分类范围或检测类型。

基于范围类型的id

基于网络的入侵检测系统(NIDS)

NIDS通常是硬件,但也可以使用软件,并把它部署到网络中。

NIDS监控完整的网络流量和通常是安装在所有数字交通的叶子或进入网络。这种方式,它可以监控、检测和报告所有恶意流量进入或离开网络。

NIDS用于实时检测,现场立即威胁,因此可以采取适当的行动。此外,他们非常适合包级别检查所有的标题和有效载荷彻底扫描。

基于主机的入侵检测系统(HIDS)

基于主机的IDS,顾名思义,是安装在主机上,或者一个端点(计算机)。这些id软件和监控日志由其他应用程序和程序来过滤掉任何威胁或不规则的模式。

hid灯是用来保护各个节点在整个网络,如服务器和电脑与敏感数据。然而,这些用于被动安全,因为他们只能监视和检测不规则活动从先前生成的日志文件被其他应用程序。然而,而不是通过每一个单独的日志文件,hid灯可能非常有助于过滤恶意流量和网络模式。

协议为基础的入侵检测系统(pid)

pid通常连接到前面的服务器监控使用的协议。例如,它可以用来分析HTTP和HTTPS通信和从服务器。

pid向管理员发出警报的情况下检测到其他协议被用来与服务器通信,而不是一个授权。

应用程序协议为基础的入侵检测系统(APIDS)

pid应用程序协议为基础的id是相似的,不同的监视器的一组服务器的能力,而不是一个。这种类型的id的主要目的是监视、检测、报告任何通信协议异常流量和从一个特定的应用程序。

混合动力入侵检测系统

混合IDS可以组合两个或更多类型的入侵检测系统。你会发现这些在大型组织,实现多级安全风险降到最低。

这总结我们的5种IDS根据他们的范围。然而,还有更多。

基于威胁检测类型的id

入侵检测系统也分类根据其威胁检测功能。这里有三个主要的威胁检测技术,IDS用途:

基于签名的

运行基于签名的IDS检测机制就像如果一个主机上运行杀毒软件。他们扫描日志关键字和模式预定义的威胁和安全管理员发出警报。由于攻击类型是已知和美联储系统,管理员可以采取适当的行动,以防止任何进一步的。

同样,一个基于签名的检测算法的基于主机的IDS就像一个防火墙。它将阻止所有恶意数据包和阻止他们通过到目标。

Anomaly-based

一个id和一个anomaly-based IDS检测机制比一个更全面的基于签名的检测算法。这是因为一个anomaly-based IDS可以检测到新的威胁和恶意数据和模式,因此理想报告零日攻击。它使用短球或网络特殊概要文件来检测可疑活动。

说,anomaly-based id通常可以报告假阳性,这意味着即使正常交通意外可以视为一种威胁。

有状态的协议分析

一个id状态协议分析比anomaly-based id则更进一步。有状态的协议分析使用预定义的标准不同的通信协议和反复试验与观察到的交通检查偏差。

如果发现任何偏差,它立即向管理员报告活动。

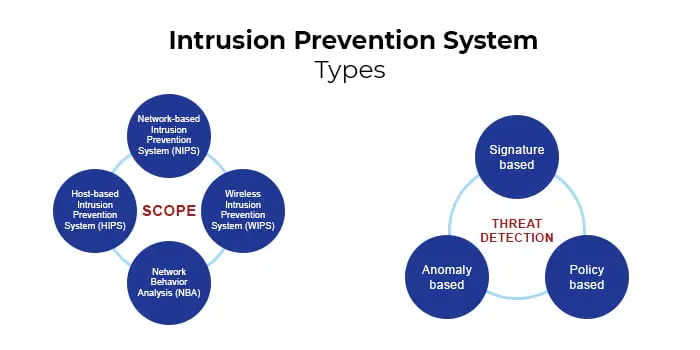

入侵预防系统的类型

像id,一个“诱导多能性”也有不同的类型。他们也可以使用他们的范围和分类检测和预防技术。

基于范围类型的IPS

网络入侵预防系统(少量)

网络入侵预防系统通常部署在战略端点网络内,通常在所有流量,像背后的防火墙、路由器等。

类似于NIDS上面所讨论的,少量的监控和检测所有的数据包通过,所有数据块匹配预定义的数据库中已知的攻击。因为它是一个“预防”技术,它可以配置为执行某些操作,如阻止数据包或切断互联网,不仅检测和报告这一事件像一个id。

主机入侵预防系统(臀部)

臀部是安装在主机上,通常一个关键的服务器,需要网络威胁的自动保护。然而,与hid灯,臀部监控网络流量和来自特定的设备,而不是监视日志文件。因此,臀部被认为是实时保护软件。

主机入侵预防系统检测到异常时,它不仅报道,但也阻止恶意流量做任何损害。

网络行为分析(NBA)

像捏,NBA也监控交通模式来检测和阻止恶意流量。然而,而不是监控协议活动,NBA检测不寻常的网络流量。这些模式通常源于策略违规,恶意攻击,或者DDoS攻击。

NBA IPS可以在位置安装监控外部交通,以及内部交通,防止恶意攻击。

无线入侵预防系统(在制品)

顾名思义,无线ip是用来防止未经授权的无线接入网络。这样的系统监测和再确认使用的无线网络协议与预定义的数据集和检查异常。

在制品通常就开始未经授权的设备连接到一个无线网络。

类型的IPS基于预防的威胁

像id, IPS预防也可以根据其分类算法。

基于签名的

已知的威胁和攻击有一个特定的模式,已经记录。基于签名的IPS监控实时路况信息,把它比作预定义的模式,称为一个签名,街区的入站或出站的流量匹配的描述构成威胁。

与基于签名的id, IPS可以自动采取行动,防止网络事件的发生。

Anomaly-based

像一个anomaly-based id、一次新的IPS能够阻止零日威胁,通过检测不规则的交通模式。它可以确定网络流量是否恶意通过比较基线标准。如果它们不匹配,交通自动屏蔽。

也就是说,它有时会产生假阳性和屏蔽某些网络流量并不是恶意的,只是不匹配基线标准。

基于策略的

基于策略的“诱导多能性”是一个组织的安全专家定义了自己的一套规则,违反这些规则和任何数据包被自动屏蔽。

虽然罕见,基于策略的IPS是非常可能的。然而,它确实需要一个专家能够配置和定义自定义策略。

这个总结的所有类型的id和IPS所使用的不同的组织和公司。但有一件事仍然是——为什么入侵检测和预防系统甚至还有其他安全机制时使用,如防火墙和杀毒软件?

为什么使用入侵检测和预防系统?

防火墙和杀毒软件的能力是非常有限的。虽然他们可能会阻止某种程度的威胁和攻击,他们可能无法检测。例如,当一个特定的攻击是相对较新,软件的签名数据库尚未更新,它不会检测或阻止攻击。

这就是为什么入侵检测和预防系统被认为是聪明的。他们是基于标准的程序来检测异常阈值并自动执行必要的行动来阻止攻击。

如果你已经有其他安全检查到位,这就是为什么你可以考虑添加一个难民到现有的网络:

- 增强的安全:国内流离失所者可以在串联工作没有安全检查到位,和其他技术可以检测和防止恶意活动。

- 即时响应:而不是浪费时间在人类反应和手动配置,一个IPS可以立即阻止自动攻击,而不必忍受任何损害。

- 节省时间:国内流离失所者主要是自动化的,需要用户输入非常有限。

- 框架合规:一个国内流离失所者满足许多安全框架法规遵循需求并提供审计指南。

- 定制选项:组织和安全专家可以配置国内流离失所者设置时发出警报,预防技术的运用,等等。

外卖

id和ip都是相同的,非常不同的。虽然他们都是硬件和软件,他们监控网络流量和日志,他们都没有反应。而一个id只能够发出警报,一个IPS能够采取适当的行动而无需人工干预和预防进行网络攻击。

和发展中的技术,是网络攻击的复杂性。使用IDS, IPS和国内流离失所者变得越来越必要。现在关键的是,你保护你的资产,网络,和所有敏感数据从各种各样的威胁和吸收先进的安全保护装置,如国内流离失所者和NGFWs到你的网络。

说,它是不够的只安装一个id, ip或国内流离失所者,而去掉了所有的其他部分的安全框架。而一个IPS可能只是工作很好,至少在最初阶段,只有一个单点故障是不值得冒着一切在网络。此外,这将把所有的安全监视负载在单个设备,穿出来,最终导致早期故障。